Gestión de acceso privilegiado (PAM)

Con las presiones de los servicios financieros en aumento, las ganancias brutas disminuyendo, las regulaciones gubernamentales cambiando y la tecnología avanzando rápidamente, las demandas de las organizaciones de servicios financieros están en su punto más alto. A medida que pasa cada día, se vuelve más difícil para usted estar al tanto del servicio diario a sus clientes. Por lo tanto, es imperativo que no solo cuente con una administración sólida, sino que también haya establecido e implementado controles internos y procesos operativos precisos para evitar la apropiación indebida de activos, evitar informes financieros fraudulentos y reducir el riesgo de deficiencias de control.

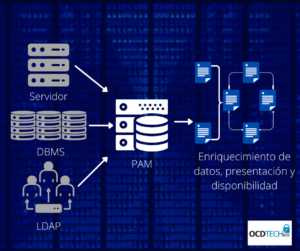

Gestión de acceso a la identidad

OCD Tech ha identificado una brecha crítica en el panorama general de control de Identity Access Management (IAM). La deficiencia radica en la capacidad de ver las cuentas más importantes y privilegiadas, los administradores del sistema.

Falta acceso en:

- Microsoft Windows local

- Membresía duplicada de UNIX / Linux UID / GID

- Acceso SUDO

- Dentro de las bases de datos MSSQL, Oracle, DB2, SyBase, Postgres

Los usuarios privilegiados tienen el acceso más crítico a la mayoría, si no a todos, los sistemas de un entorno.

Mientras que las herramientas IAM tradicionales se centran en la capa de aplicaciones empresariales, la solución que OCD Tech brinda, consolida las identidades de los administradores con sus derechos asociados dirigidos a los sistemas operativos, bases de datos, redes y plataformas de middleware.